XDR AI-powered Security Platform Next-level security starts with a higher level platform

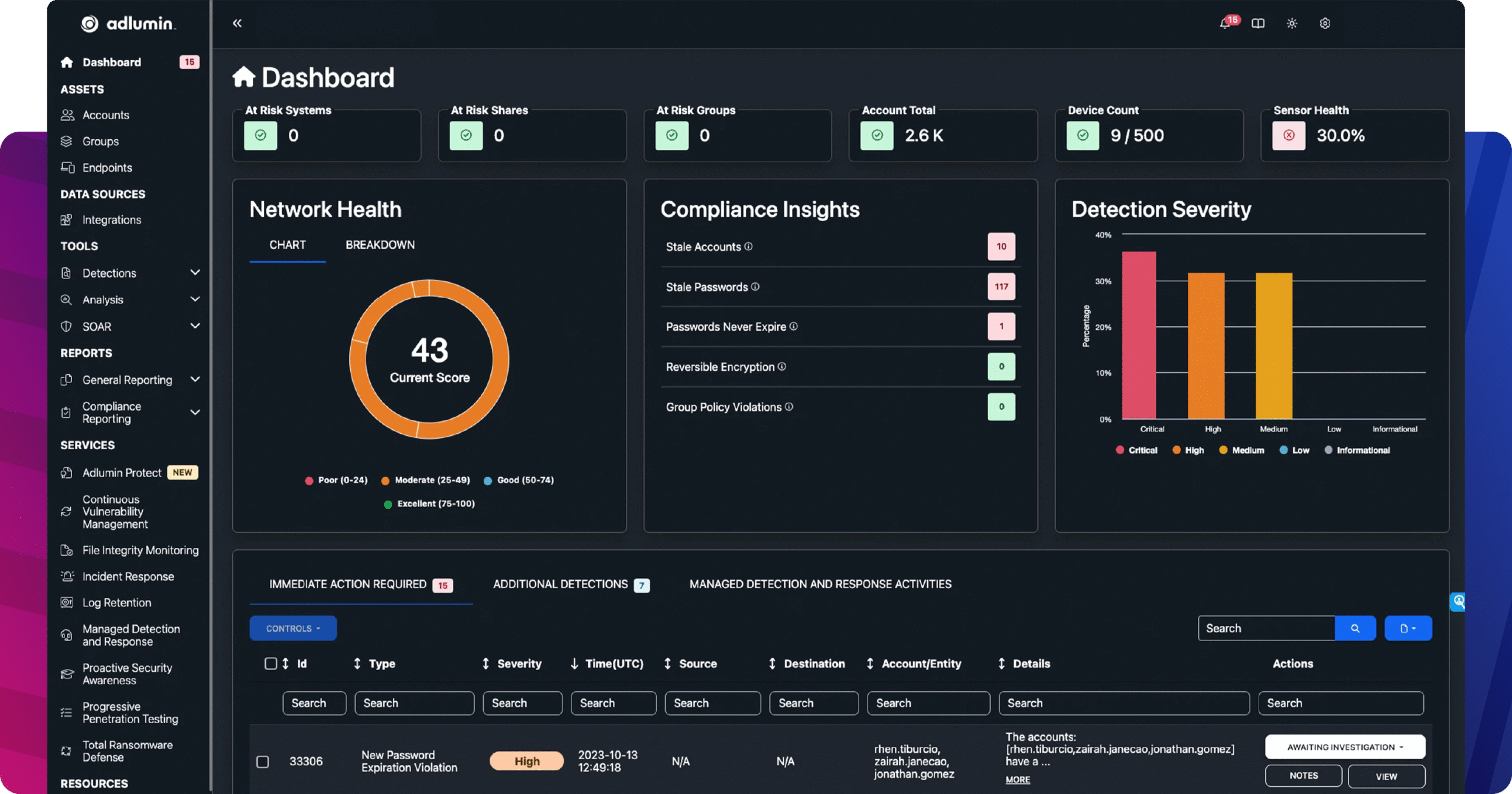

Powered by proprietary AI, Adlumin XDR tailors enterprise-grade visibility, machine learning, and cyber-risk management to solidify the security posture of any organization.

Where will you feel the Adlumin difference? Everywhere.

Our unique approach to leveraging AI efficiency and human insight allows Adlumin XDR to elevate and enhance all the vital aspects of your security operations.

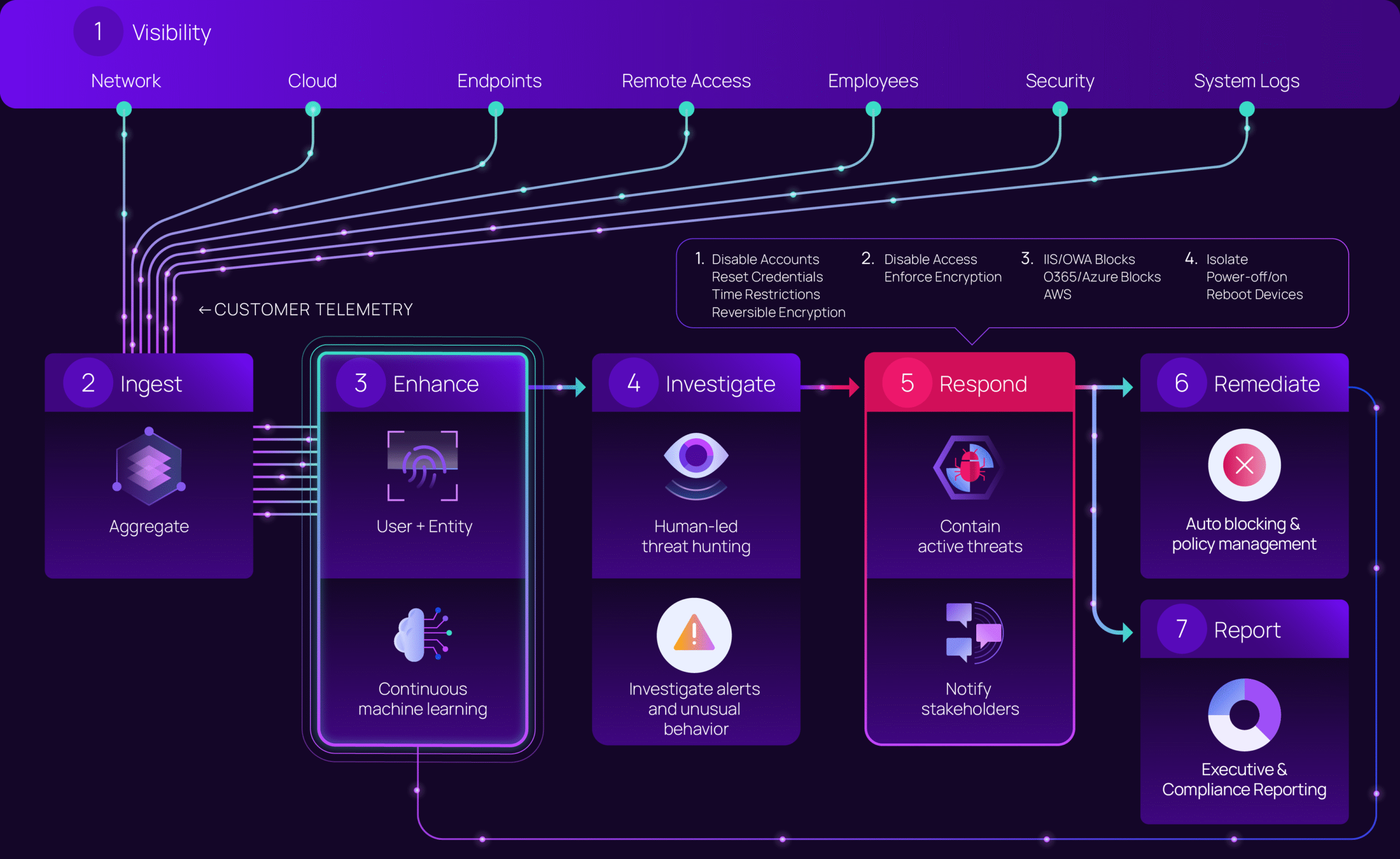

Visibility

Visibility

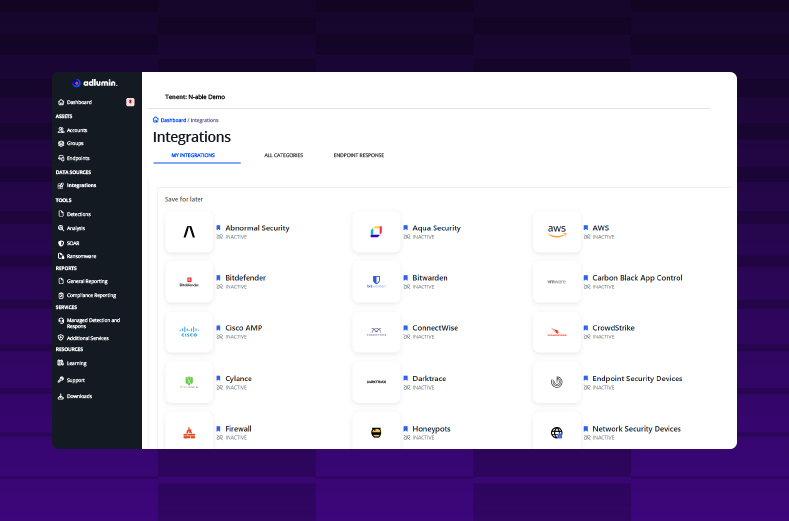

Our vendor agnostic approach ingests data from logs, endpoints, identities, cloud, and user behavior. Correlating entire network data, you can detect blind spots, investigate incidents, and track anomalies across the kill chain.

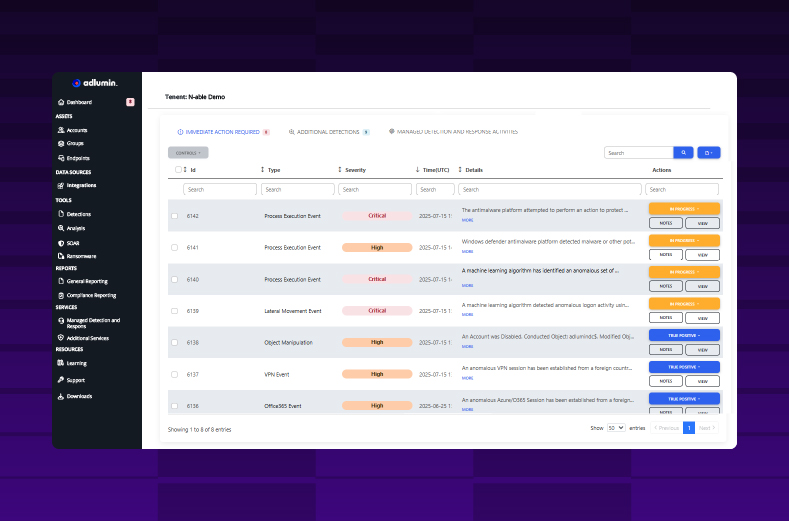

Detect

Detect

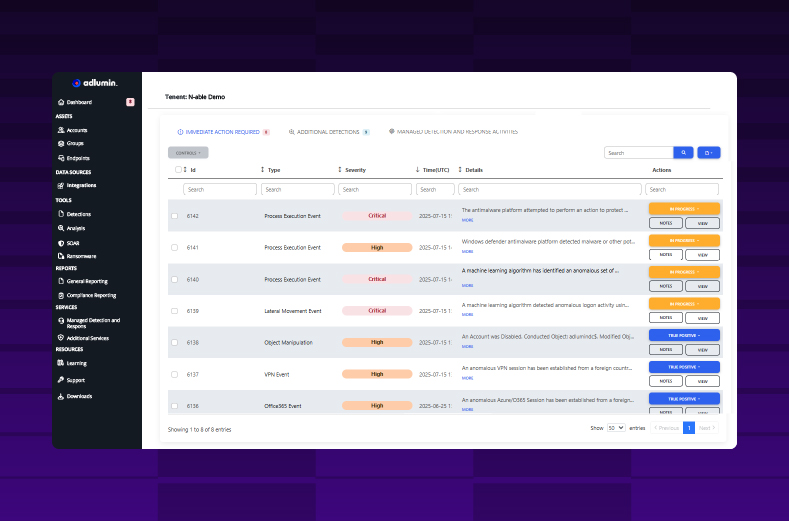

Our proprietary AI detection engine identifies subtle behaviors and patterns that signal real attacks. Blending real-time anomaly detection with darknet monitoring and perimeter defenses, we flag early warning signs before threats escalate.

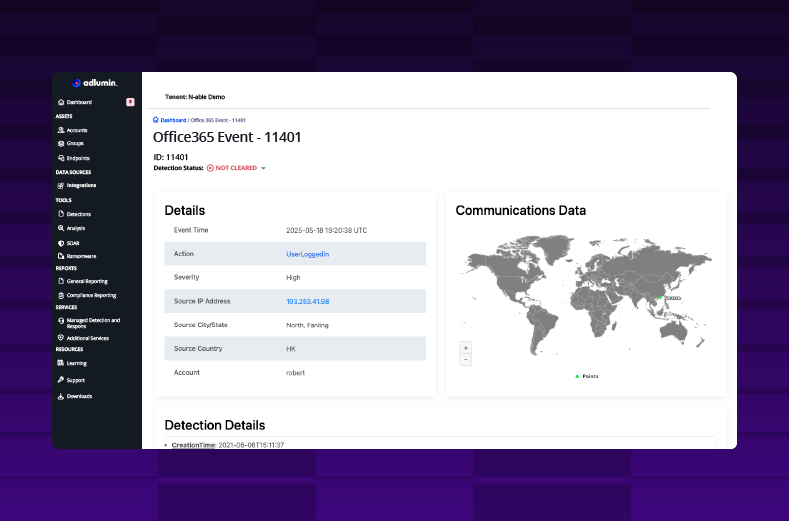

Investigate

Investigate

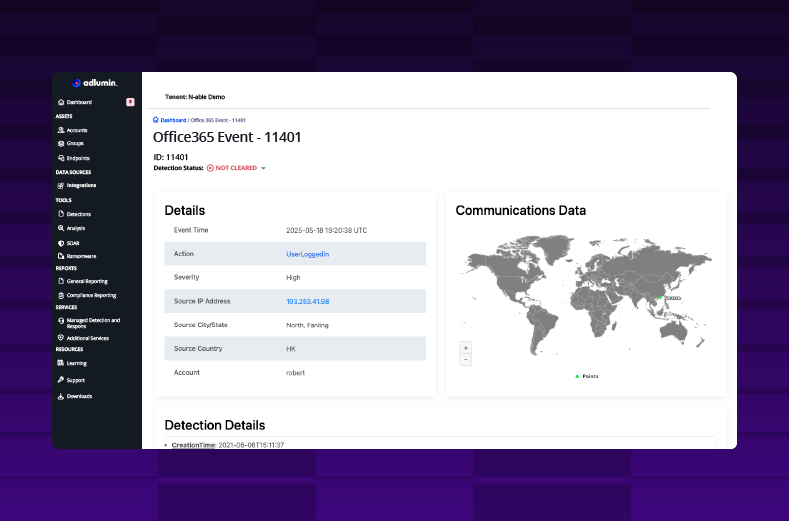

Investigate faster and more effectively with AI surfacing relevant data and context. Lateral movement is mapped directly within incident timelines, and full system scans are triggered when malware is detected, uncovering both known and hidden threats.

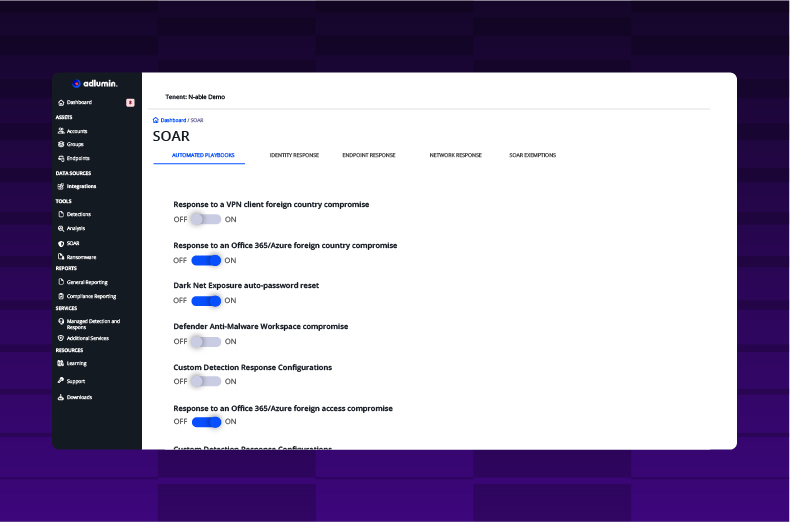

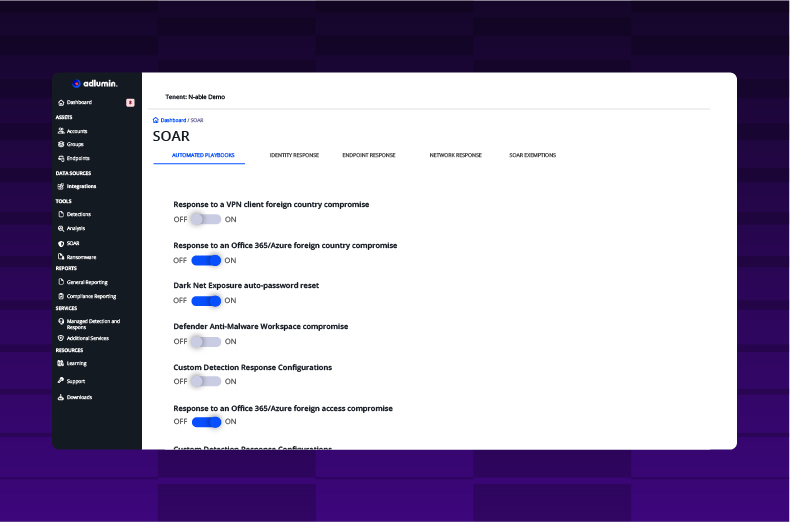

Respond

Respond

Out-of-the-box AI-powered workflows rapidly contain by automating routine actions, like isolating endpoints, stopping malicious processes, and revoking credentials. Suspicious logins or impossible travel can trigger automatic password resets or account disablement.

Enhance

Enhance

Powered by real-world data and our data science team, our AI detection engine adapts to attacker behavior, strengthening security without requiring constant tuning to emerging tactics. Our SOC threat analysts further refine custom detection logic for maximum protection.

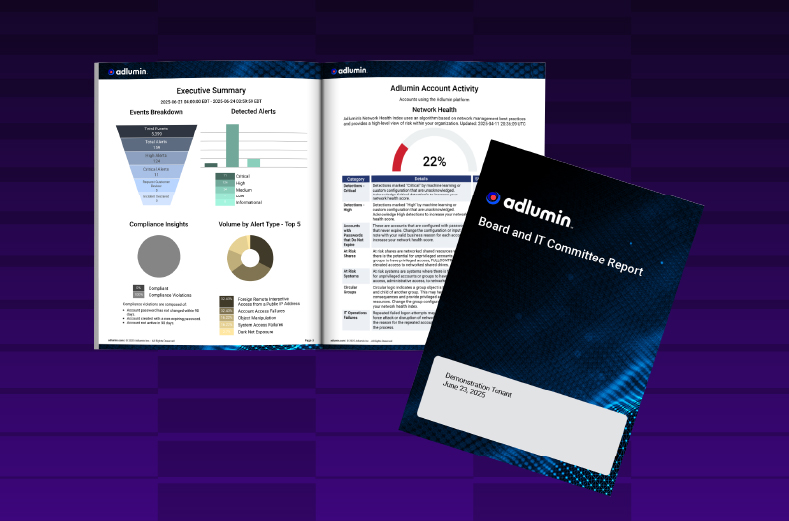

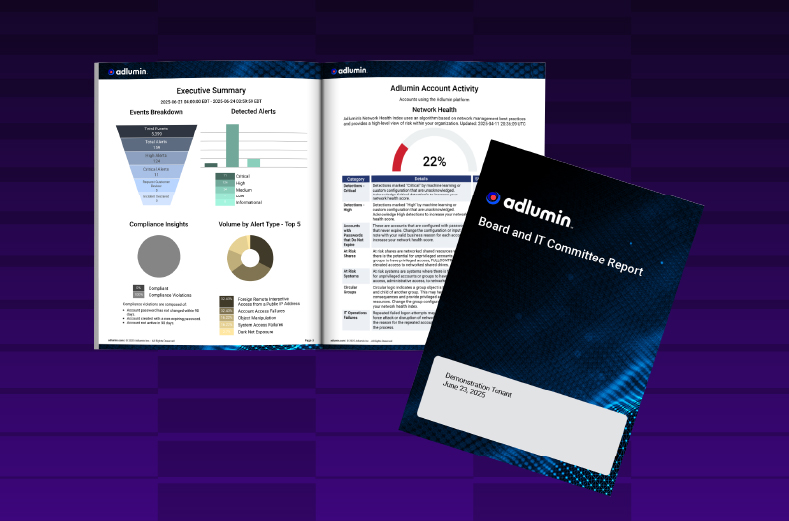

Report

Report

Adlumin’s AI-powered XDR platform delivers rich post-incident findings that help your team strengthen defenses and prevent repeat attacks. Executive and board-level reports provide high-level metrics, response summaries, and strategic recommendations.

Brilliant security that keeps getting smarter

Adlumin XDR uses AI-enriched data from your entire environment to aid threat detection and remediation. Then, that learning feeds back into our AI for continuous optimization through data science, response analysis, and insights from our human-led MDR team

Our XDR platform has everything you’re looking for. Go ahead, look.

Take a self-guided tour of Adlumin XDR

Meet the MDR you’ve been searching for

Adlumin XDR positions your team for success, but it’s not all on you. Learn more about our MDR service, which adds the power of our world-class SOC to your cybersecurity arsenal.

Talk with a specialist to learn more about Adlumin XDR

See how the speed, visibility, and contextual insights of Adlumin XDR illuminate your security operations.

- Boost threat visibility

- Simplify governance, risk management, and compliance

- Explore UEBA capabilities

- Dig deeper with CSO & C-suite reporting