N‑able Risk Intelligence Comprendre les risques

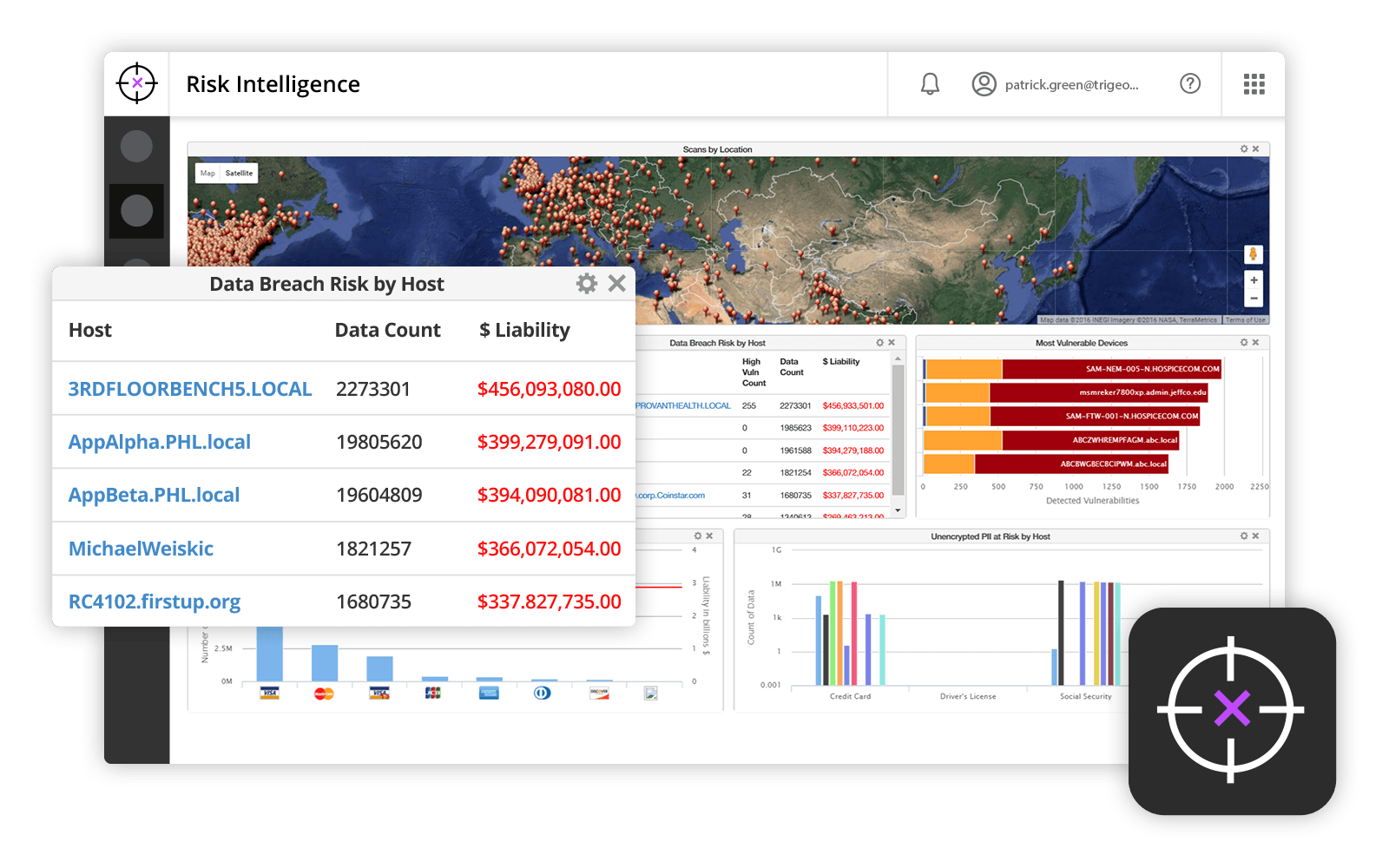

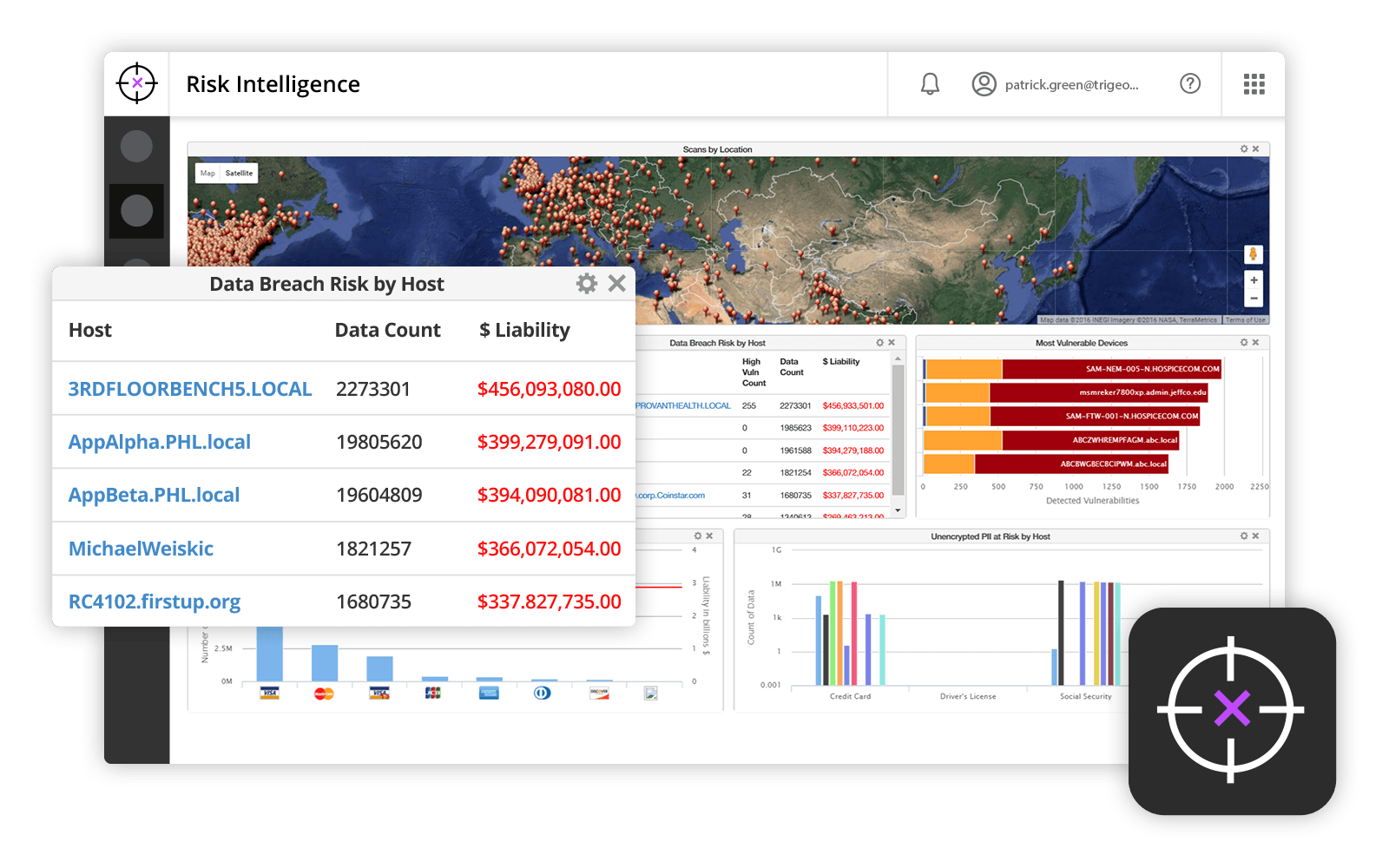

Le risque n’est qu’une probabilité—jusqu’à ce qu’il se produise. N‑able™ Risk Intelligence localise les données sensibles à risque sur vos réseaux et postes de travail gérés, et détermine le coût potentiel d’une violation de données.

Aidez vos clients à comprendre l’importance de la sécurité—et à prendre des mesures pour prévenir la perte de données de manière proactive.

Parmi les fonctionnalités incluses :

- Analyse approfondie des vulnérabilités

- Rapports personnalisables détaillant l’impact financier des risques

- Identification des accès utilisateur inappropriés

- Analyses PCI, DSS, PAN et PII

- Identification des données à risque

- Rapports sur les tendances de risques pour un suivi des améliorations

Ce que nous disent les MSP

Les clients n’ont pas conscience des conséquences d’une sécurité laxiste.

Les clients n’ont pas conscience des conséquences d’une sécurité laxiste.

« Les pirates informatiques ne ciblent pas des entreprises comme la mienne. » Vous savez que la vérité est tout autre, mais il est difficile d’exposer des arguments que vos clients croiront.

Il n’est jamais aisé d’attribuer une valeur financière à un risque de sécurité.

Il n’est jamais aisé d’attribuer une valeur financière à un risque de sécurité.

Convertir une liste de vulnérabilités détectées par une analyse en une valeur financière que vos clients comprendront et accepteront n’est pas une tâche facile.

J’ai besoin que mes clients sachent que je les aide à répondre aux exigences de conformité.

J’ai besoin que mes clients sachent que je les aide à répondre aux exigences de conformité.

Des rapports détaillés répertoriant les informations d’identification personnelle (PII) exposées montreraient aux clients qu’ils risquent de ne pas réussir un audit de conformité.

J’ai besoin de montrer à mes clients la valeur ajoutée de mes services.

J’ai besoin de montrer à mes clients la valeur ajoutée de mes services.

Les rapports de tendances sont essentiels pour montrer la diminution des risques et l’apparition de nouvelles vulnérabilités.

Avantages clés

Gagner des clients à partir des données

Gagner des clients à partir des données

Exécutez une analyse dans le cadre de votre processus de vente et montrez précisément à vos prospects pourquoi ils ont besoin de vos services.

Donner une valeur financière aux risques

Donner une valeur financière aux risques

Détaillez les vulnérabilités et convertissez les risques en coût estimé d’une violation. En présentant les problèmes de sécurité noir sur blanc, vos clients n’auront qu’un seul souhait : les éliminer.

Éviter à vos clients d’exposer les informations d’identification personnelle (PII)

Éviter à vos clients d’exposer les informations d’identification personnelle (PII)

Qu’il s’agisse d’une adresse e-mail, de données ACH ou d’un numéro de carte bancaire, localisez les informations nominatives non sécurisées, à la fois en transit et au repos, afin d’aider vos clients à prouver leur conformité.

Déployer Risk Intelligence sur vos réseaux

Configurez des stratégies d’analyse, consultez les résultats et générez des rapports à partir du tableau de bord principal avec Risk Intelligence, qui utilise l’agent de surveillance avancé de Windows. Sélectionnez simplement les appareils à analyser, la stratégie à appliquer, puis consultez les résultats de votre analyse dans votre tableau de bord personnalisable, souvent en moins d’une minute.

Configurer une stratégie Risk Intelligence

Définissez exactement ce que vous recherchez en créant des stratégies d’analyse. Plusieurs stratégies par défaut sont fournies, mais vous pouvez également créer les vôtres. Faites votre choix parmi plusieurs types d’analyses : analyses de sécurité générales du système d’exploitation et des applications installées, analyses PCI et PAN, analyses de 20 types de fichiers différents, etc. Selon la nature de l’activité de vos clients, vous pouvez créer et utiliser différentes stratégies pour générer des données et des rapports qui répondent à leurs problèmes de risques spécifiques.

Créer des rapports de tendances ou de référence

Générez un rapport de référence pour fournir un état des lieux d’entrée à partir duquel construire vos discussions sur vos services de sécurité. Vous pouvez également créer des rapports de tendances pour fournir une vue d’ensemble des vulnérabilités détectées à partir d’une stratégie au fil des jours, semaines ou mois. Ces rapports peuvent mettre en évidence les valeurs qui vous intéressent le plus—et celles que vous souhaitez le plus montrer.

Offrir une assistance en matière de conformité PCI et DSS

Protégez vos clients concernés par le traitement de transactions par carte bancaire en leur évitant des amendes paralysantes dues à une compromission. Recherchez les informations de paiement exposées en effectuant des analyses PCI DSS et PAN. Ces analyses peuvent être exécutées sur des serveurs, des postes de travail et des appareils mobiles à la fois en transit, via des tunnels VPN IPsec ou SSL, et au repos, sans avoir besoin d’un déploiement complet d’infrastructure à clé publique.

Pourquoi N‑able Risk Intelligence ?

En attribuant une valeur financière à la vulnérabilité des données, vous pouvez prouver la rentabilité de la protection des données et hiérarchiser les problèmes les plus importants à résoudre. Risk Intelligence vous permet de :

- Repérer les vulnérabilités PII, PAN et PCI DSS

- Évaluer les risques liés aux données sur les postes de travail, serveurs et applications SaaS

- Estimer le coût des risques identifiés

- Générer des rapports cartographiant la réduction des risques pour les clients

Premiers pas

-

Contacter le service commercial

-

Obtenir un devis

Échanger avec nos spécialistes

- Partagez vos défis et vos objectifs et obtenez des conseils ciblés

- Découvrez comment Risk Intelligence fonctionne dans N‑able RMM

- Obtenez des informations sur les tarifs

Obtenir un devis

Parlez-nous de votre entreprise et nous définirons la solution qui vous convient.