Attack Surface Management La visibilità della rete come non l’hai mai vista. Letteralmente.

Approfitta della visibilità completa della rete, inclusi i dispositivi personali e IoT con meno sforzi. Individua gli endpoint connessi e blocca i dispositivi non autorizzati che non sapevi fossero collegati.

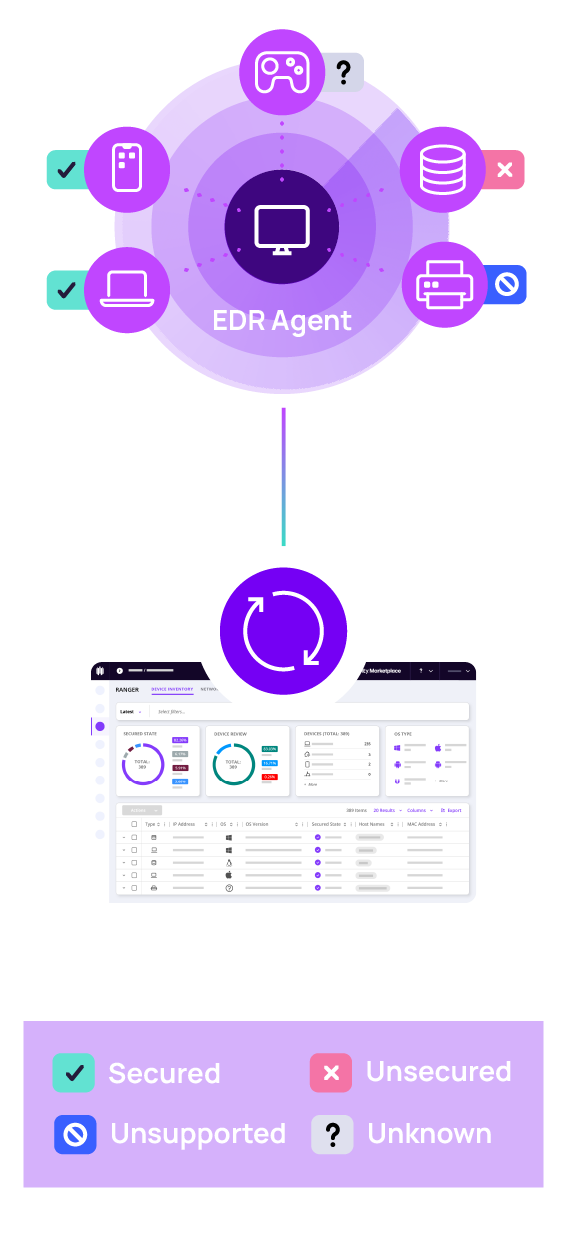

Come funziona Attack Surface Management

I vantaggi di Attack Surface Management con N‑able EDR

Operatività in pochi minuti

Estendi senza difficoltà le funzionalità di N‑able EDR per la visibilità della rete, senza ricorrere a software e hardware aggiuntivi o dover modificare la rete stessa eseguendo implementazioni di vario genere.

Stop alle monotone attività tecniche

Riduci le complessità legate alla gestione di diversi strumenti di rete grazie al consolidamento della console.

Tutto sotto controllo in rete, senza punti ciechi

Con Attack Surface Management, nessun endpoint viene escluso. La scansione di rete consente di vedere ogni dispositivo, compresi gli IoT e quelli personali, e di monitorare le modalità di comunicazione tra di essi.

Scansione flessibile della rete

Controlla i dispositivi sottoposti a scansione, le tempistiche e le metodologie impiegate, grazie alle impostazioni altamente personalizzabili, disponibili per subnet. Riduci il traffico di rete grazie alla gestione automatica delle scansioni dei dispositivi.

Dispositivi non sicuri, ma mai nascosti

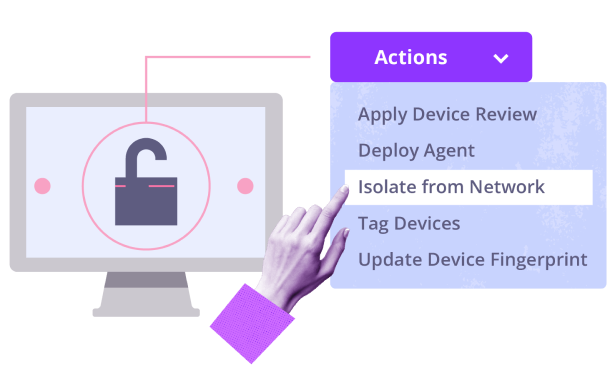

Crea e aggiorna l’inventario di asset con ogni scansione per conoscere gli endpoint non sicuri. Poi, colma le falle rapidamente grazie all’implementazione automatizzata peer-to-peer dell’agent.

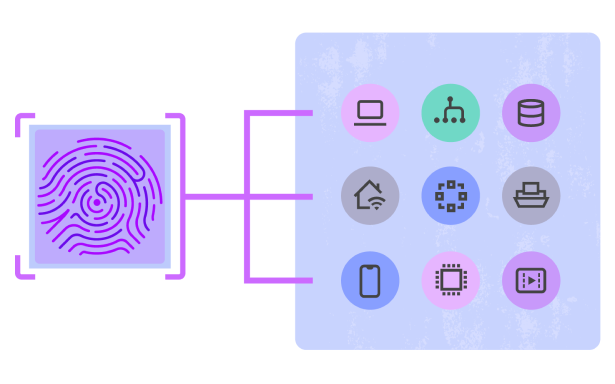

Sicurezza delle impronte digitali a portata di mano

L’avanzato fingerprinting dei dispositivi inserisce in categorie i dispositivi rischiosi e li documenta, dimostrando la due diligence per eventuali indagini o richieste di indennizzo assicurativo di tipo informatico.

Riduzione e controllo della superficie di attacco

Gli avvisi consentono di isolare qualsiasi dispositivo sospetto, non autorizzato o vulnerabile in un solo clic.

Indagini e implementazione rapida di opportune misure

Dai la caccia a eventuali minacce grazie alle informazioni dettagliate sui dispositivi, individua i dispositivi sospetti ed effettua indagini sui movimenti laterali.

Risorse

N‑able EDR: Attack Surface Management

Confronto con veri e propri esperti

Abbiamo illustrato i vantaggi di Attack Surface Management. Ora discutiamo di come implementarli nella tua azienda per assicurarti la massima visibilità sui dispositivi.