Attack Surface Management Visibilidade de rede inigualável.

Tenha visibilidade total da rede, inclusive de dispositivos BYOD e IoT, com menos complicações. Identifique terminais conectados e bloqueie dispositivos não autorizados que você nem sabia que estavam lá.

Como funciona o Attack Surface Management?

Os benefícios do Attack Surface Management com o N‑able EDR

Coloque em funcionamento em minutos

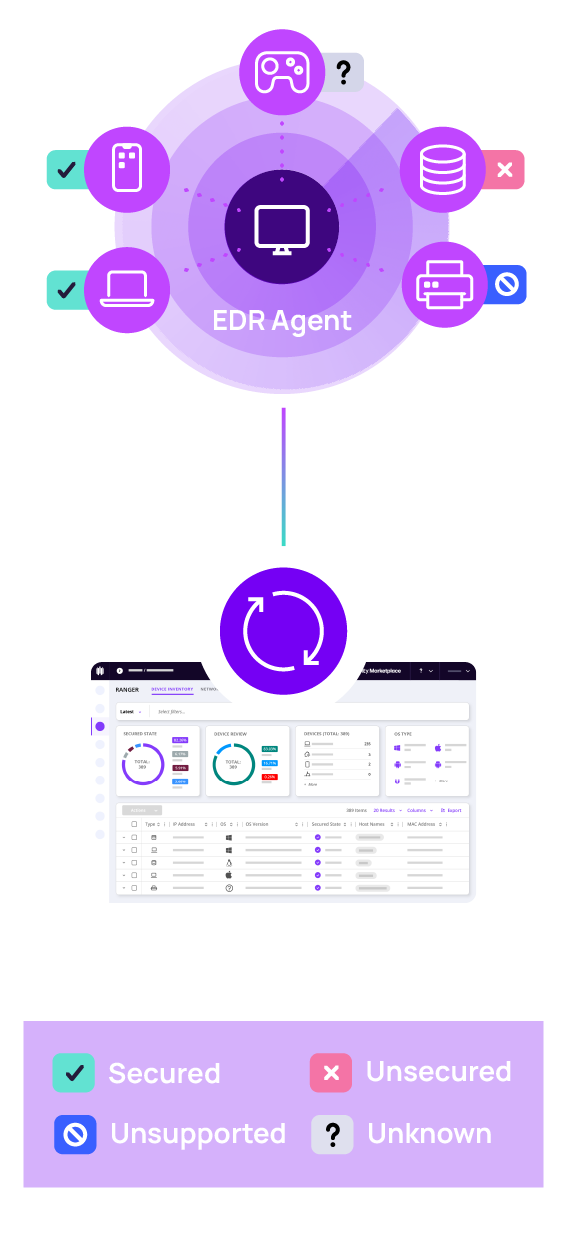

Amplie facilmente os recursos do N‑able EDR para obter visibilidade de rede sem necessidade de software ou hardware adicionais nem alterações na rede.

Deixe as tarefas técnicas entediantes para trás

Reduza a pressão de gerenciar várias ferramentas de rede por meio da consolidação do console.

Livre-se dos pontos cegos e conheça sua rede

Com o Attack Surface Management, nenhum terminal é esquecido. A verificação da rede permite ver todos os dispositivos, inclusive de IoT e BYOD, e monitorar a forma como eles se comunicam.

Verificação flexível da rede

Graças às configurações de verificação altamente configuráveis, disponíveis por sub-rede, tenha controle do que é verificado, quando e por qual método. Reduza o volume de tráfego na rede com o gerenciamento automático de verificação de dispositivos.

Não seguro, mas detectado

Crie e atualize inventários de ativos a cada verificação para saber quais terminais não estão protegidos. Depois, corrija rapidamente as lacunas com a implantação automatizada de agentes ponto a ponto.

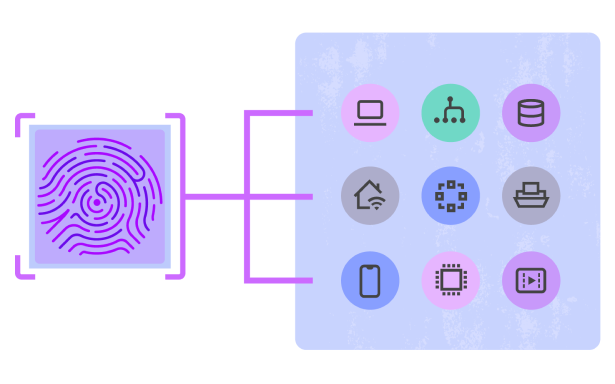

Segurança de impressão digital ao seu alcance

A coleta avançada de impressões digitais de dispositivos categoriza e documenta dispositivos de risco, mostrando a devida diligência para quaisquer investigações ou reivindicações de seguro cibernético.

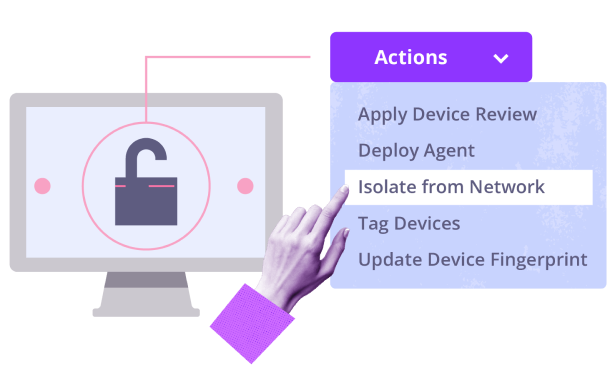

Reduza e controle a superfície de ataque

Os alertas permitem isolar qualquer dispositivo suspeito, não autorizado ou vulnerável com apenas um clique.

Rapidez de investigação e resposta

Tenha informações detalhadas sobre dispositivos para caçar as ameaças, encontre dispositivos suspeitos e investigue movimentos laterais.

Recursos

N‑able EDR: Attack Surface Management

Fale com um especialista

Agora que você já conhece as vantagens do Attack Surface Management, vamos conversar sobre como usá-las para ajudar sua empresa a obter o máximo de visibilidade dos dispositivos.