Unified Endpoint Management Unified Endpoint Management für Skalierung und Sicherheit konzipiert

N‑central hilft Ihnen, jedes Gerät mit erstklassiger Sicherheit und fortschrittlicher Automatisierung zu verwalten, zu sichern und zu überwachen – und verwandelt Ihre Endpunkte in eine resiliente erste Verteidigungslinie.

Endpunkt-Management sollte nicht bedeuten, Chaos zu verwalten

Können Sie nicht so skalieren, wie Ihr Unternehmen es benötigt?

- Skalieren Sie Abläufe mit Flexibilität, die sich Ihrer Arbeitsweise anpassen kann

- Konvergieren Sie IT- und Sicherheitsabläufe, um Ihre Mitarbeiter, Prozesse und Technologie zu vereinen

- Erstellen Sie Ihren idealen vernetzten Technologie-Stack für durchgängige Geschäftsprozesse

Haben Sie Schwierigkeiten, Service-Level und Budgets einzuhalten?

- Standardisieren Sie Richtlinien über Tausende von Endpunkten hinweg

- Reduzieren Sie manuelle Arbeit drastisch mit KI-gesteuerter Fehlerbehebung

- Treffen Sie datengesteuerte intelligente Entscheidungen, die Verschwendung reduzieren und ROI steigern

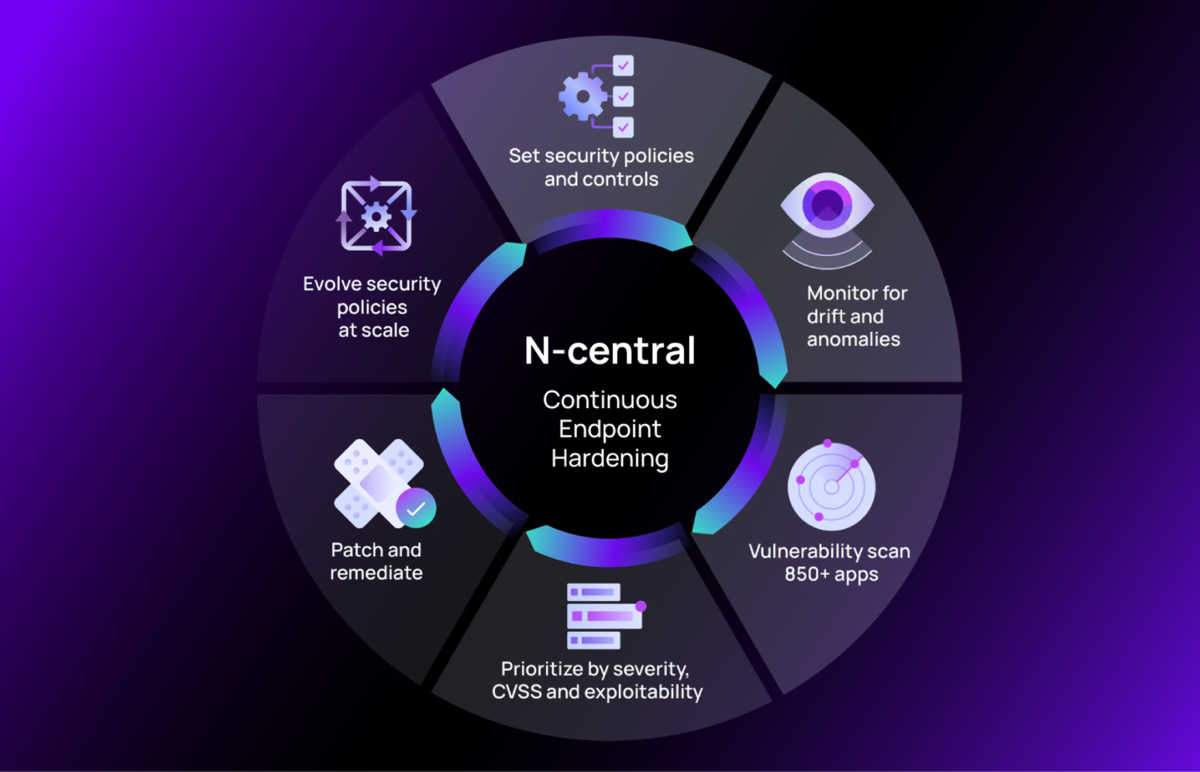

Tragen Sie zu viel Sicherheitsrisiko?

- Echtzeit-Transparenz eliminiert blinde Flecken und Drift

- Automatisierte und kontinuierliche Härtung setzt Endpunkt-Sicherheit durch

- Wechseln Sie von reaktiver Brandbekämpfung zu proaktiver Resilienz

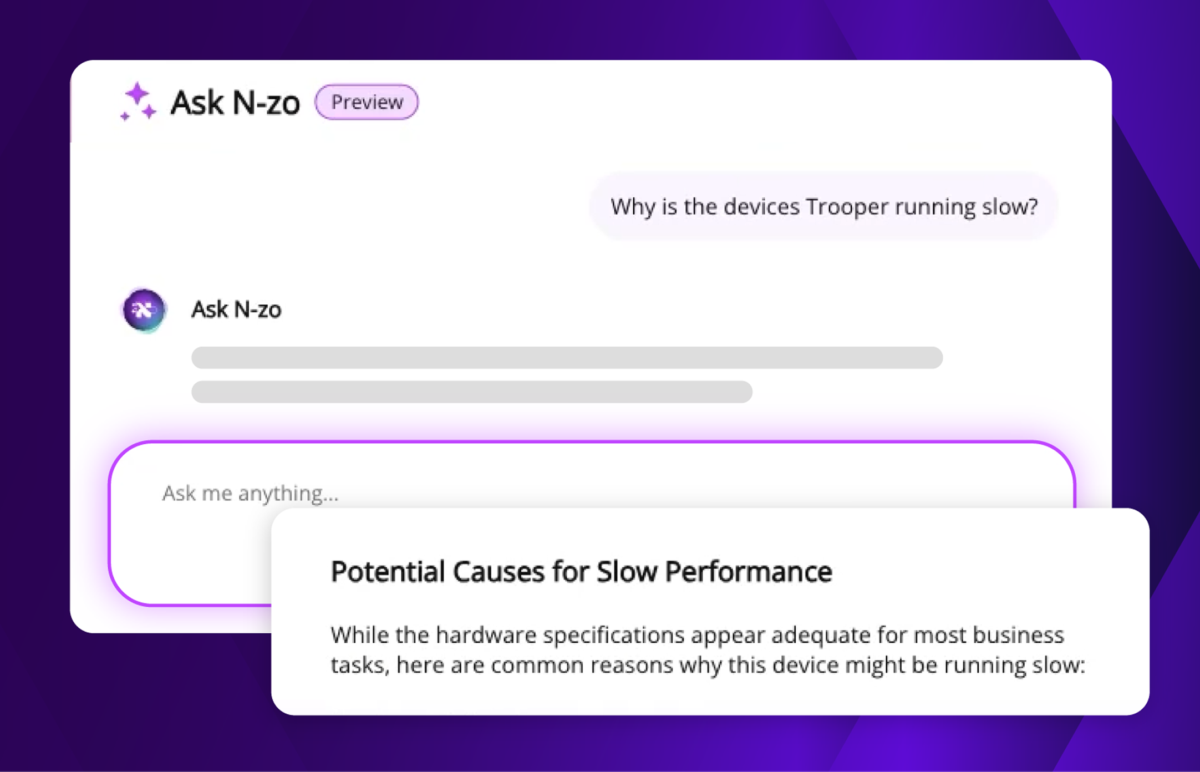

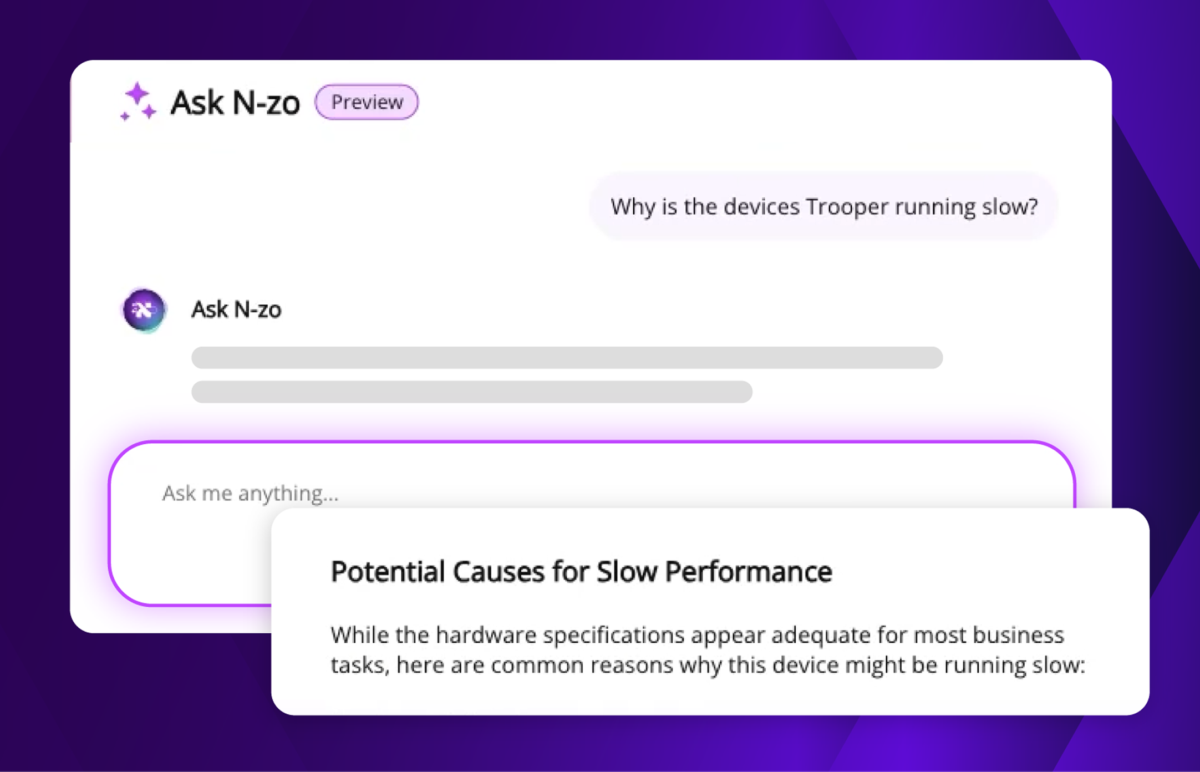

KI, die Ihre Umgebung in Sekunden versteht

N-zo bringt KI direkt in Ihren Workflow – beantwortet Fragen, deckt Risiken auf und beschleunigt Entscheidungen, ohne die Konsole zu verlassen.

Product Expert Agent

Product Expert Agent

Hören Sie auf, nach Antworten zu suchen. Erhalten Sie sie, bevor der Anruf endet – mit bis zu 80 % Effizienzsteigerung.

- Stellen Sie Produktfragen, ohne die Konsole zu verlassen

- Erhalten Sie Produktantworten mit Quellenlinks, sofort

- Finden Sie den exakten Bericht, den Sie benötigen, beim ersten Mal

- Beschreiben Sie ein Problem in einfacher Sprache

- Diagnostizieren Sie die Grundursache, bevor der Anruf endet

- Schritte, Spezifikationen und Lösungen – in verständlicher Sprache

Asset Expert Agent

Asset Expert Agent

Ihre Umgebung, vollständig sichtbar – mit bis zu 53 % effizienteren Asset-Management.

- Warum läuft „CEO-Laptop“ sehr langsam?

- Lösen Sie sofort die Zuordnung von Gerät zu Benutzer auf

- Decken Sie unverschlüsselte Geräte in Ihrer Flotte auf

- Finden Sie automatisch Geräte, die über 30 Tage offline sind

- Kennzeichnen Sie verdächtige Benennungsmuster und fehlende Daten

- Reduzieren Sie Asset-Risiken nach Personalwechseln

Security Expert Agent

Security Expert Agent

Kennen Sie Ihr Risiko, bevor Ihre Benutzer es tun.

- Decken Sie Geräte unterhalb Ihrer Risikoschwelle auf

- Erhalten Sie CVE-Nummern und Behebungsprioritäten

- Prüfen Sie CVE-Exposition über alle Geräte hinweg sofort

- Sehen Sie, was gepatcht ist – und was noch nicht

- Gehen Sie in jedes QBR bereits informiert

MCP Server

MCP Server

Verbinden Sie Ihre Tools. Lassen Sie Ihre Systeme die Arbeit erledigen.

Prüfen Sie Hardware-Bereitschaft vor OS-Upgrades

- Wissen Sie, welche Geräte neue Software nicht ausführen können

- Dimensionieren Sie Lizenzen richtig vor dem Kauf

- Exportieren Sie Umgebungsgesundheit als Techniker-Checkliste

- Führen Sie Erkenntnisse direkt in Ihre benutzerdefinierten Agenten ein

- Verbinden Sie Systeme für echte Agent-zu-Agent-Automatisierung

Die Nutzung von N‑central verschafft uns die Transparenz und Automatisierung, die wir benötigen, um Problemen immer einen Schritt voraus zu sein. Statt darauf zu warten, dass Geräte ausfallen, können wir unsere IT-Landschaft proaktiv verwalten und schnelles Wachstum unterstützen. Die Möglichkeit, Kiosk-Updates in großem Umfang auszurollen und Warnmeldungen in unser ITSM zu integrieren, war ein echter Game-Changer.“

Dan DickerHead of IT, PLK Chicken UK)

100 Standorte und wachsend

5 Min. Problemlösungen

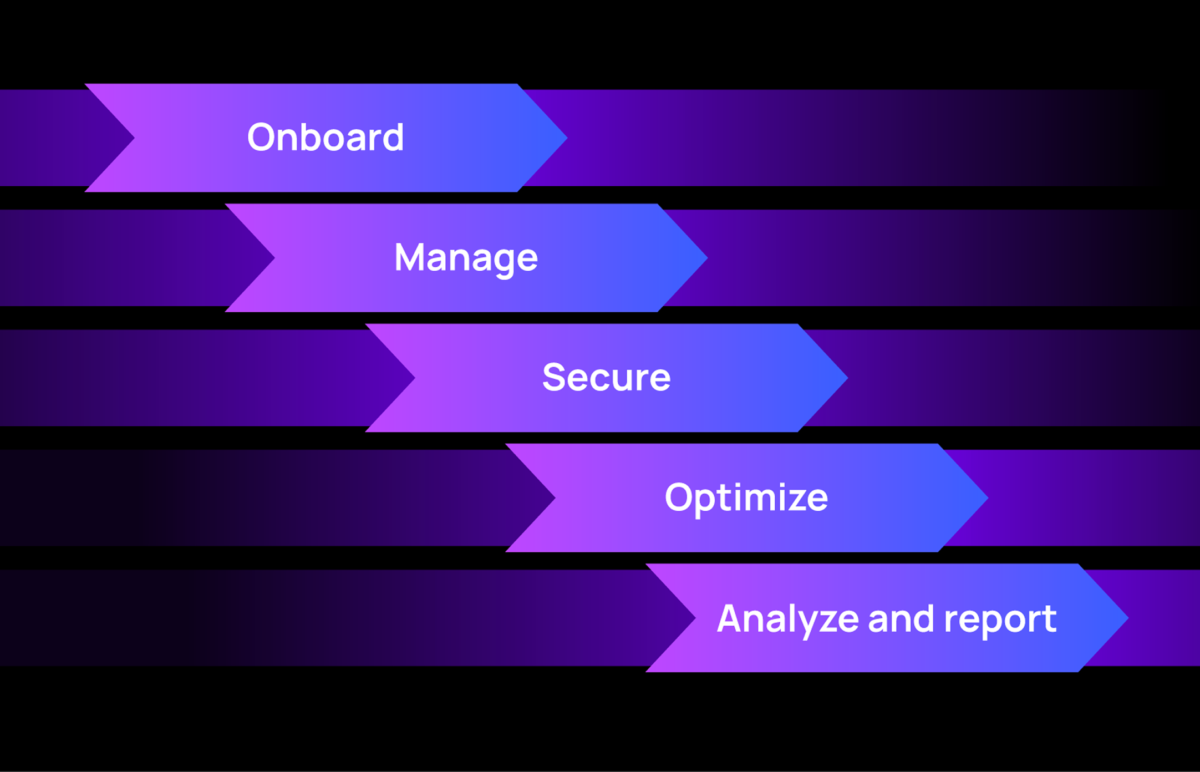

Schlüsselsäulen der Endpunkt-Resilienz

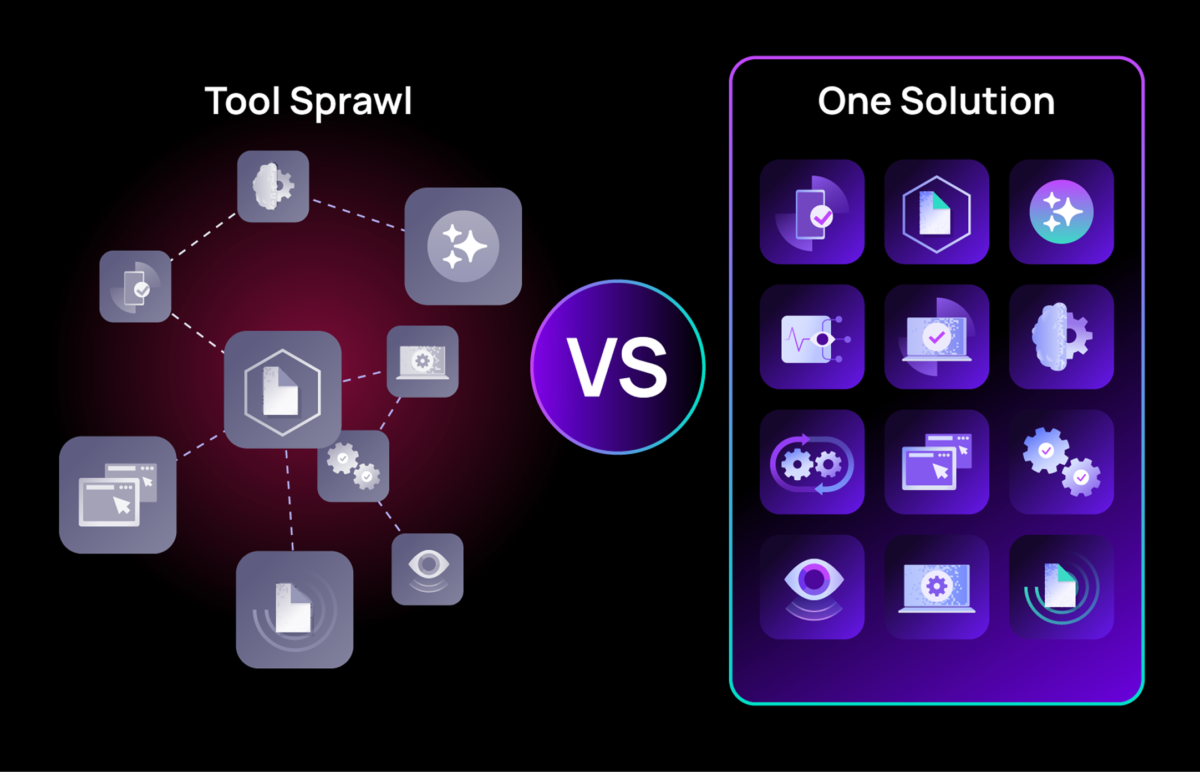

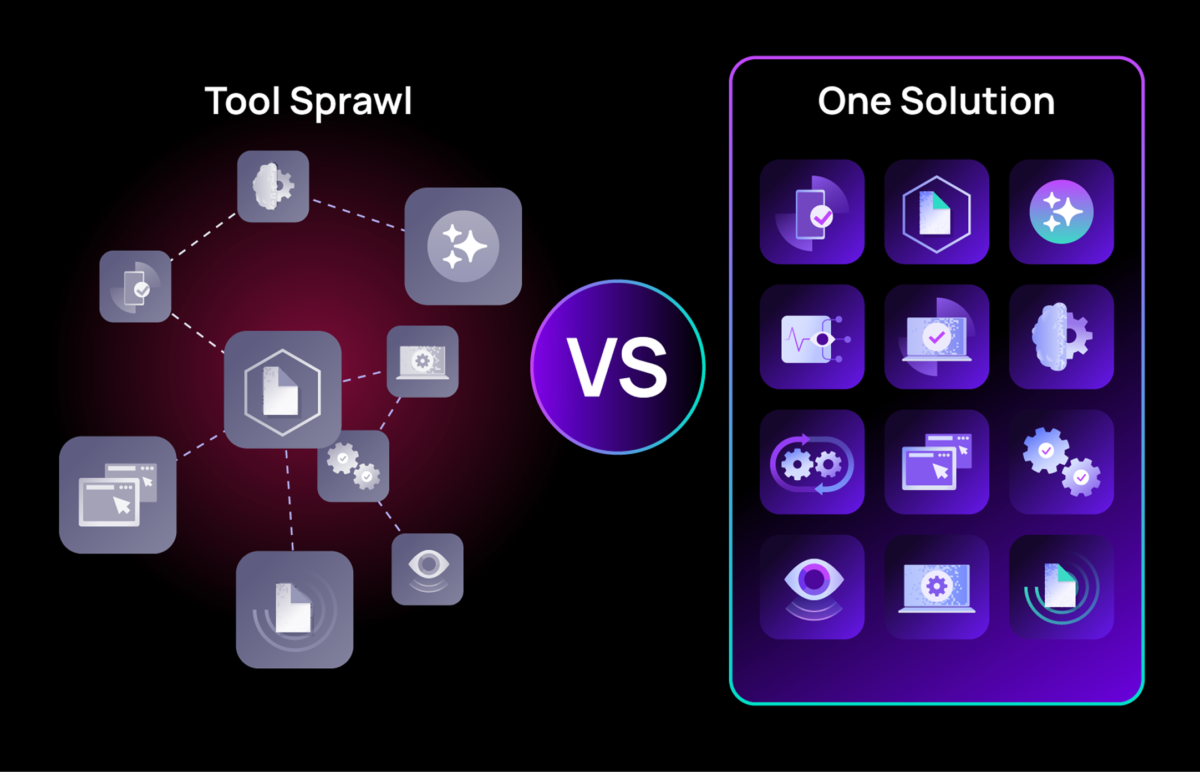

IT-Punktlösungen konsolidieren

IT-Punktlösungen konsolidieren

Stoppen Sie die Tool-Ausbreitung. Eine Konsole für Assets, Fernzugriff, Patching und Sicherheit.

Eliminieren Sie den Overhead und das Risiko fragmentierter Tools, indem Sie Asset-Management, Monitoring, Fernzugriff und Sicherheit in einer einzigen Plattform vereinen. Die Konsolidierung setzt Budget für strategische Initiativen wie KI-Einführung und Datenmodernisierung frei.

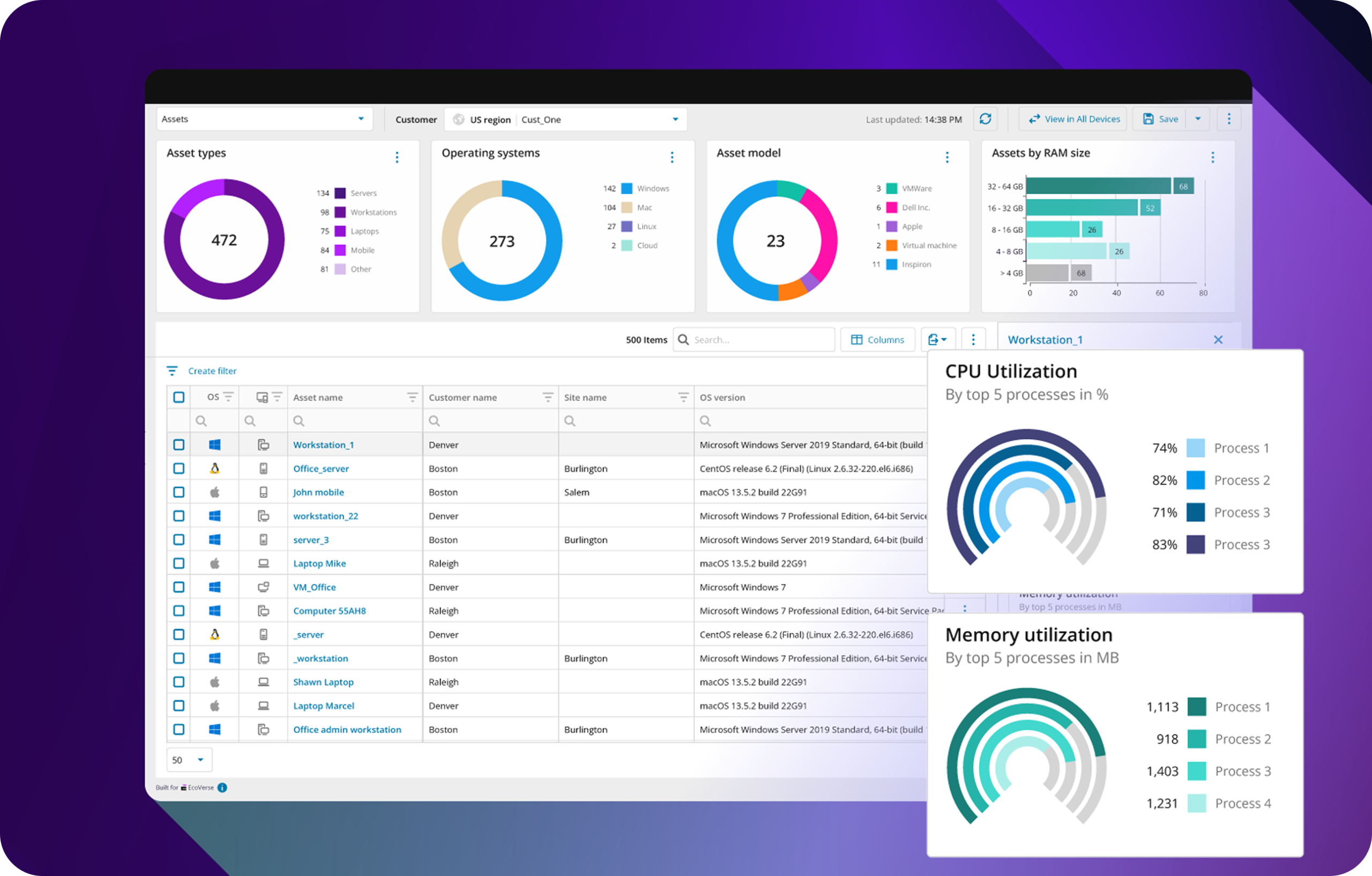

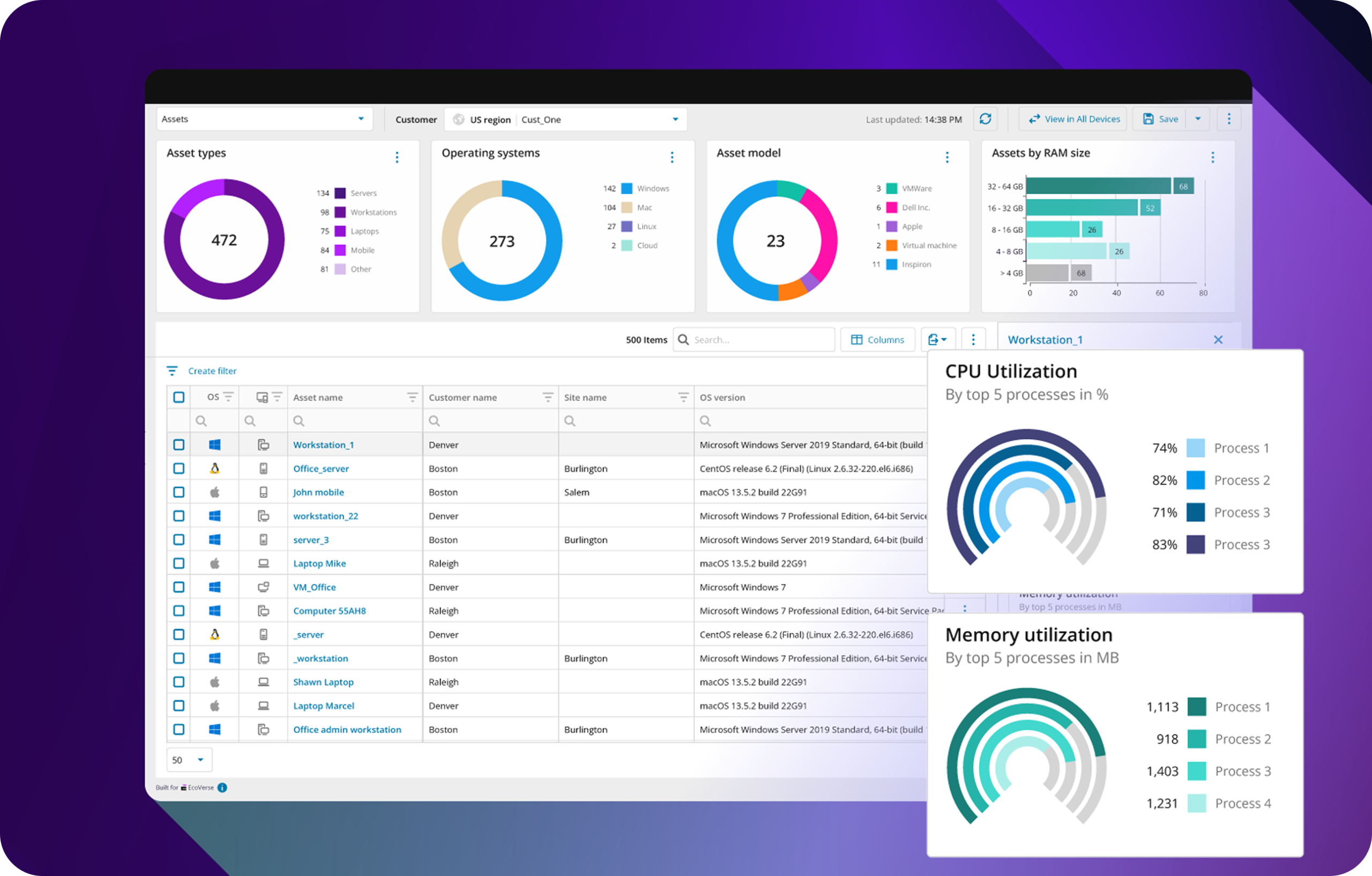

Echtzeit-Transparenz und -Verwaltung

Echtzeit-Transparenz und -Verwaltung

Sofortige Einblicke. Zero-Touch-Onboarding. Keine blinden Flecken.

Gewinnen Sie sofortige Übersicht über Ihre gesamte Endpunkt-Landschaft. Integrieren Sie neue Geräte automatisch mit präzisen Konfigurationen und erkennen Sie Ausfälle in dem Moment, in dem sie beginnen – nicht erst, nachdem Benutzer sie melden.

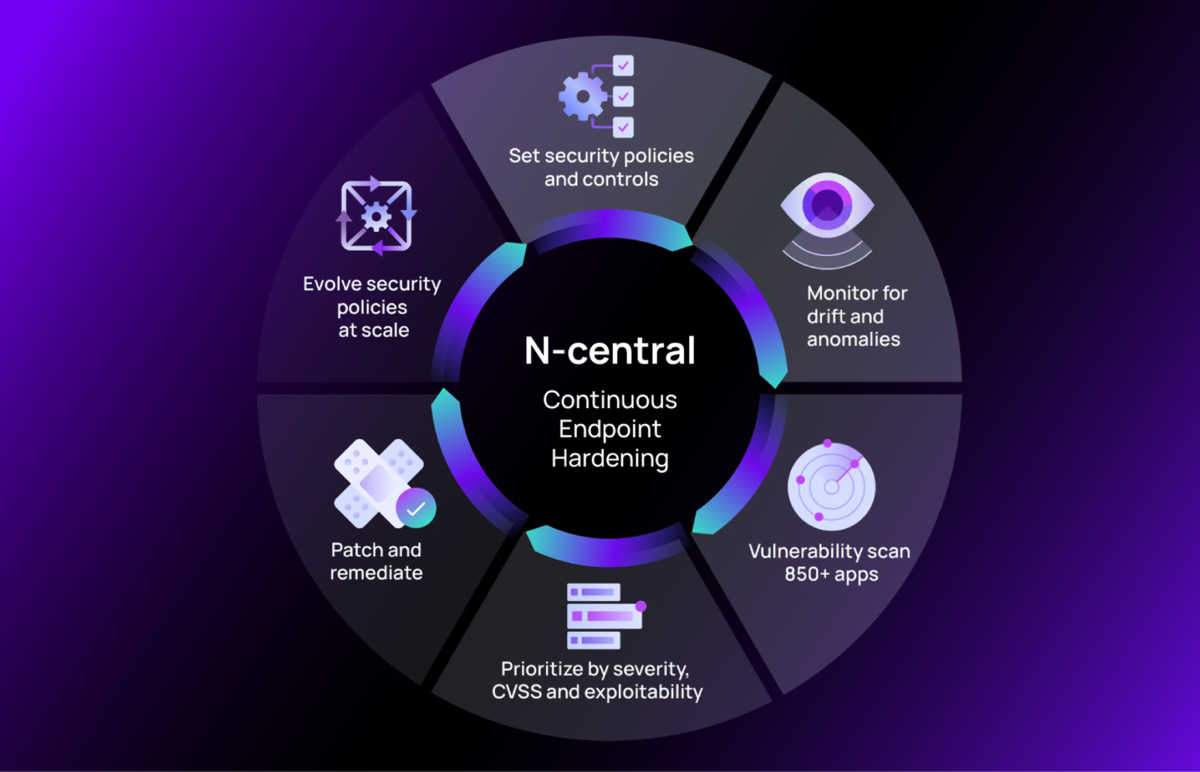

Autonome Endpunkt-Sicherheit

Autonome Endpunkt-Sicherheit

Selbstheilende Resilienz. Automatisierte Richtlinienhärtung.

Minimieren Sie Risiken mit automatisierter Bereitstellung von Sicherheitsrichtlinien, die an Top-Frameworks ausgerichtet sind. Schaffen Sie einen kontinuierlichen Zyklus aus Härtung, Drift-Monitoring und proaktiver Schwachstellenbehebung im großen Maßstab.

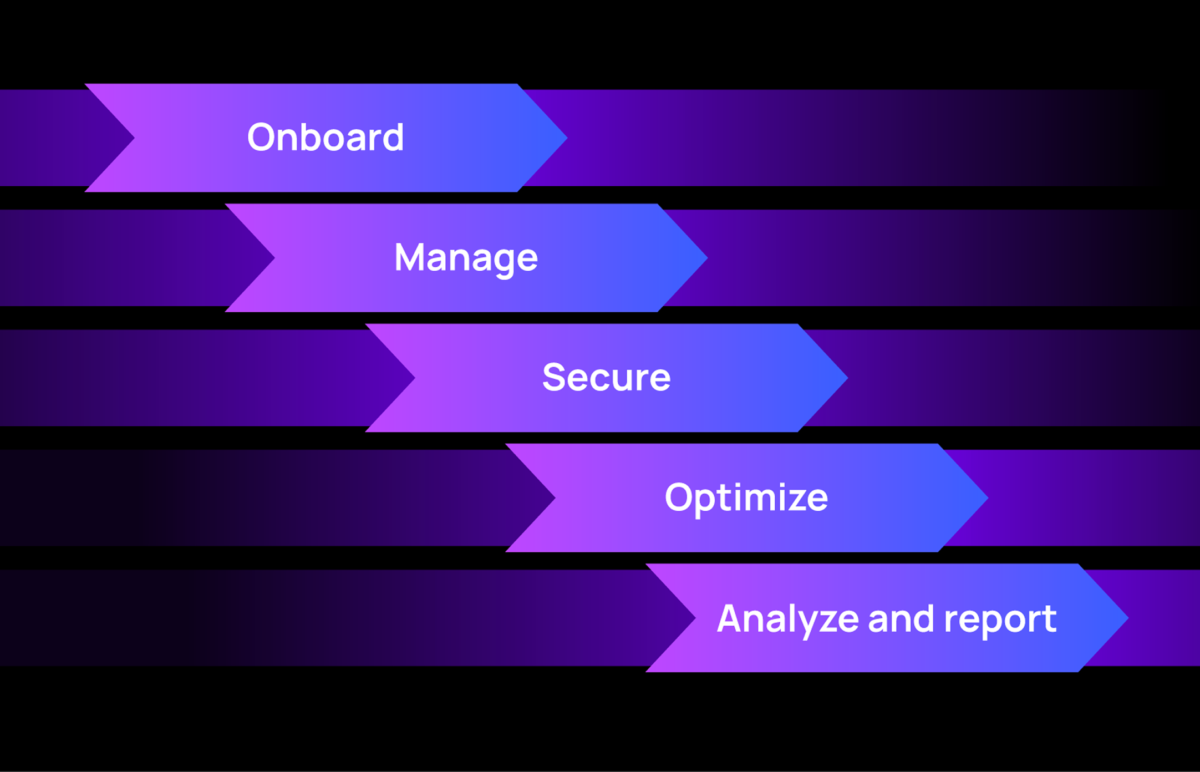

Leistungsstarke IT-Automatisierung

Leistungsstarke IT-Automatisierung

Breiteste Automatisierungsbreite. Maximierte Team-Performance.

Nutzen Sie das umfangreichste Automatisierungs-Toolkit der Branche. Fördern Sie Standardisierung vom Onboarding bis zur Analytik, verstärken Sie die Team-Effizienz und gewährleisten Sie vorhersehbare operative Ergebnisse überall.

KI-gestützte Intelligenz mit N-zo

KI-gestützte Intelligenz mit N-zo

Ihr integrierter KI-Assistent für Echtzeit-Fehlerbehebung und Orchestrierung.

N-zo bietet proaktive Bewertungen, Echtzeit-Fehlerbehebungsanleitungen und adaptive Orchestrierung, die mit Ihrer Infrastruktur skaliert und rohe Telemetrie in umsetzbare Erkenntnisse verwandelt.

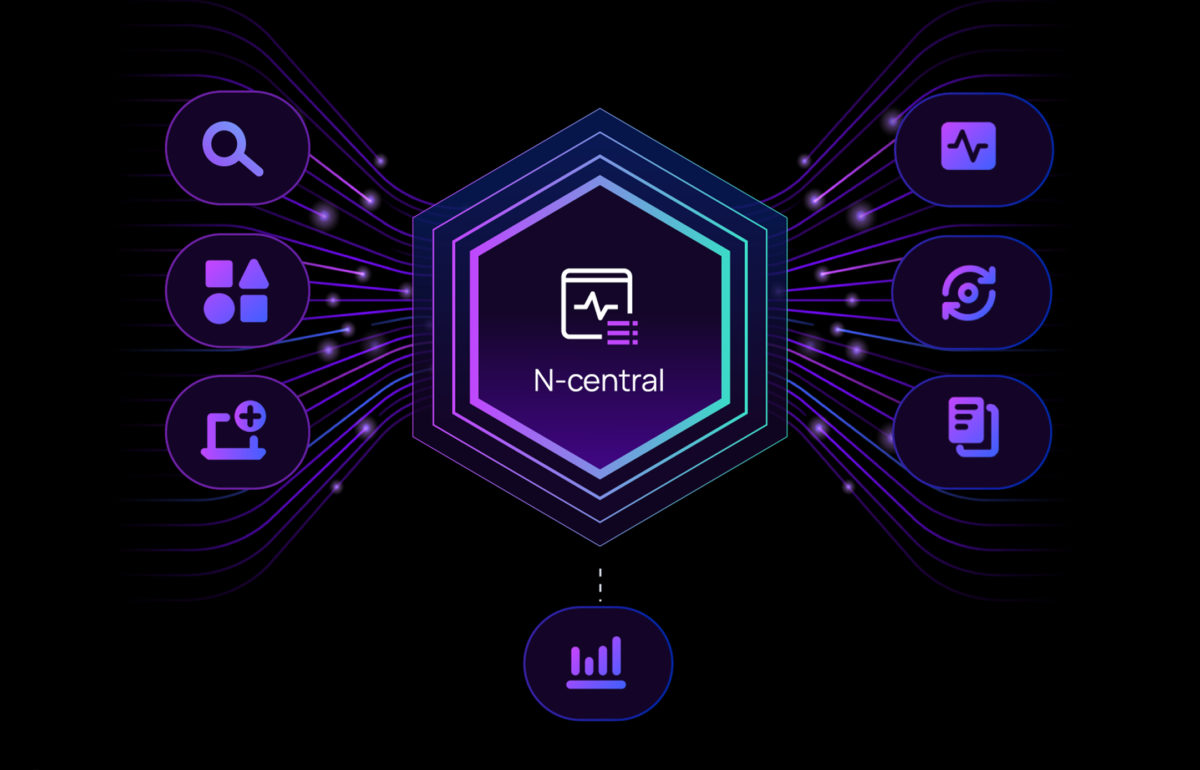

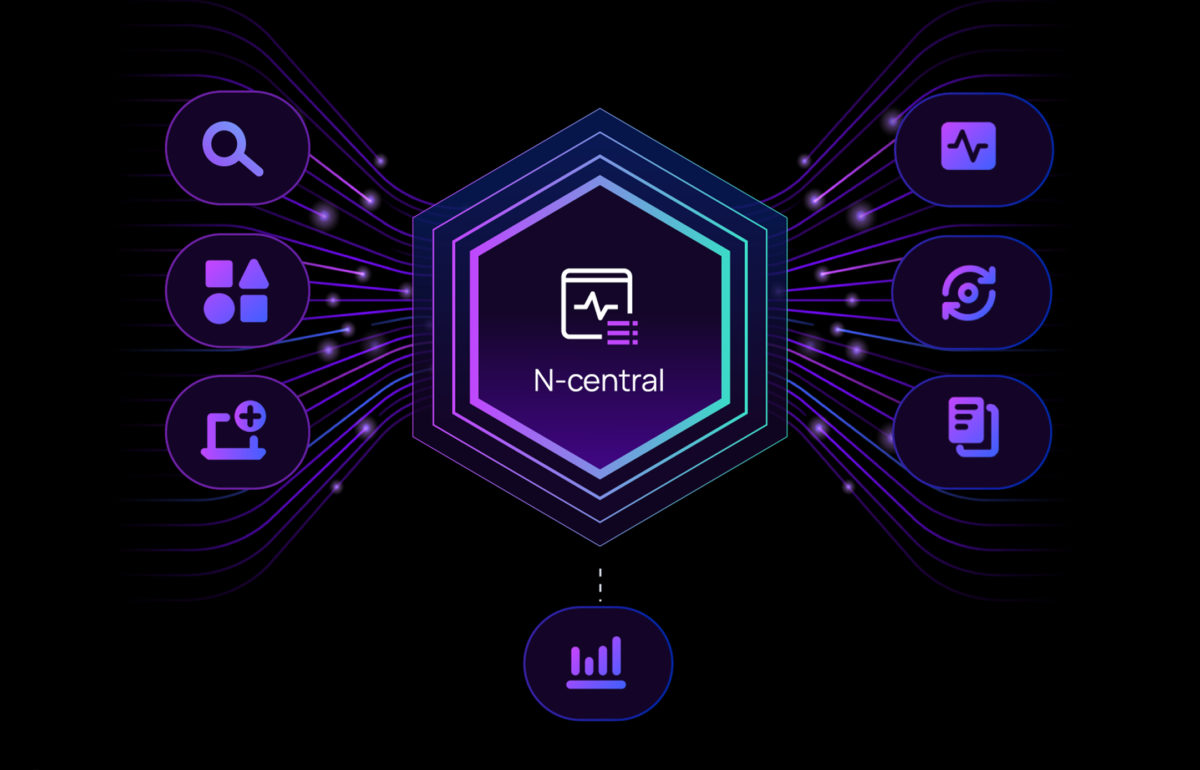

Was Sie mit N‑central tun können

Teams wählen N‑central, weil es anders gebaut ist

Ressourcen

Häufig gestellte Fragen

Was ist Unified Endpoint Management und wie unterscheidet es sich von RMM?

Was ist Unified Endpoint Management und wie unterscheidet es sich von RMM?

UEM ist die Weiterentwicklung von Remote Monitoring and Management (RMM). Während sich RMM typischerweise auf PCs und Server konzentriert, erstreckt sich UEM auf jeden Endpunkttyp – Windows, macOS, Linux, iOS, Android und IoT – verwaltet von einer einzigen Konsole. N‑central ist von Grund auf als UEM-Plattform konzipiert.

Wie unterscheidet sich UEM von traditionellem MDM oder EMM?

Wie unterscheidet sich UEM von traditionellem MDM oder EMM?

Mobile Device Management (MDM) verwaltet mobile Geräte. Enterprise Mobility Management (EMM) fügt mobile Apps und Inhalte hinzu. UEM bringt alle Endpunkttypen – Desktops, Server, mobile Geräte und Netzwerkinfrastruktur – unter einer Plattform zusammen, reduziert die Tool-Ausbreitung und zentralisiert Sicherheit und Compliance.

Welche Gerätetypen und Betriebssysteme unterstützt N‑central?

Welche Gerätetypen und Betriebssysteme unterstützt N‑central?

N‑central unterstützt Windows-, macOS- und Linux-Workstations und -Server, Netzwerkgeräte wie Router, Firewalls und Drucker, iOS- und Android-Mobilgeräte sowie Cloud-Infrastruktur, einschließlich Microsoft 365, Azure und Intune. Der Monitoring-Agent wird in wenigen Minuten auf unterstützten Geräten bereitgestellt.

Welche Sicherheitsfunktionen sind enthalten?

Welche Sicherheitsfunktionen sind enthalten?

N‑central umfasst automatisiertes Schwachstellen-Scanning, Patch-Bereitstellung, Echtzeit-Bedrohungserkennung, Verschlüsselungs-Management und Software-Kontroll-Durchsetzung. Es integriert sich auch mit führenden EDR-, XDR- und MDR-Lösungen. Für Organisationen, die eine CMMC 2.0-Zertifizierung anstreben, bietet N‑central Funktionen, die mit NIST SP 800-171 übereinstimmen.

Kann N‑central bei Compliance-Anforderungen helfen?

Kann N‑central bei Compliance-Anforderungen helfen?

Ja. Sie können automatisch Richtlinien durchsetzen, die an Frameworks wie NIST ausgerichtet sind, Compliance-Berichte über integrierte Power BI-Analytik generieren, Patch-Status und Schwachstellenbehebung über alle Endpunkte hinweg verfolgen und Audit-Trails für Zugriffs- und Konfigurationsänderungen pflegen.

Welche Automatisierungs- und KI-Funktionen bietet N‑central?

Welche Automatisierungs- und KI-Funktionen bietet N‑central?

Die Infinity Core™-Engine von N‑central transformiert Echtzeit-Telemetrie in adaptive Workflows. Sie können Automatisierungen mit einer Drag-and-Drop-Oberfläche erstellen, Skripte mit KI-unterstütztem Scripting generieren oder über 700 vorgefertigte Community-Skripte verwenden. Die Automatisierung umfasst geplantes Patching, selbstheilende Reaktionen, richtliniengesteuerte Konfiguration und Software-Installationen.

Wie schneidet N‑central im Vergleich zu NinjaOne ab?

Wie schneidet N‑central im Vergleich zu NinjaOne ab?

N‑central ist für unternehmensweite Skalierung konzipiert. Seine Infinity Core™-Architektur, über 700 vorgefertigte Automatisierungsrezepte und native EDR/XDR-Integration bieten tiefere Sicherheit und breitere Automatisierung als einfache RMM-Wettbewerber. Es ist für IT-Teams konzipiert, die komplexe, standortübergreifende Umgebungen verwalten.

Wie handhabt N‑central Mobile Device Management?

Wie handhabt N‑central Mobile Device Management?

N‑central sichert unternehmenseigene und BYOD-Mobilgeräte mit Remote-Wipe, Verschlüsselungsdurchsetzung und Anwendungsverteilung, verwaltet von derselben Konsole wie Ihre Desktops, Server und Netzwerkgeräte.

Jede Minute ohne proaktive Resilienz ist eine, die Sie sich nicht leisten können.

Buchen Sie eine Demo und erfahren Sie von einem Spezialisten, wie N‑central in Ihre Umgebung passt, oder starten Sie eine kostenlose Testversion und sehen Sie die Plattform aus erster Hand.